中共黑客组织5成员遭美起诉 成都肆零肆曝光

1 min read

美政府已经对5名中国人和2名马来西亚人进行起诉

他们涉嫌在全球范围内进行网络攻击

美国司法部周三(9月16日)指控代号APT41的中共黑客组织的5名中国籍成员中,有3名中国籍黑客——钱川(QIAN Chuan)、蒋立志(JIANG Lizhi)和付强(FU Qiang)来自成都市肆零肆网络科技有限公司(简称肆零肆)。

钱川是这家公司的总裁,蒋立志是技术副总裁,而付强是大数据开发经理。张浩然和谭戴林是老黑客,他们也卷入了其他三人的网络攻击项目。

美国司法部称,肆零肆的员工和高管共谋实施了全球一百多家实体的计算机入侵计划,并通过欺诈手段侵入计算机、在受保护的计算机上安装恶意软件,借此从境外获得信息。

被肆零肆入侵的包括电子通信账户(例如,电子邮件账户)、社交媒体账户、计算机服务器、域名、计算机软件等。

黑客公司的客户包括警察、军队和军工企业

根据肆零肆公司的官方网站信息,它位于四川省成都市高新区高朋大道5号B座301,是中国新兴的网络安全公司,其客户包括中共警察、军队和军工企业系统。

网站称,它由国内顶尖的白帽子技术团队组成;从事渗透测试、APT攻击监测、设备固件木马查杀、移动设备取证、密码恢复及匿名代理等相关技术的研究和产品研发及服务。

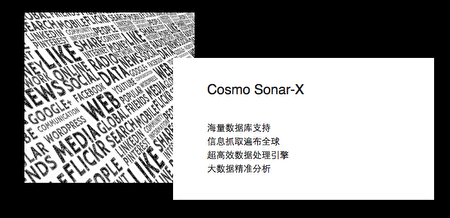

此外,该公司还与中国国内的航天科工、国家信息安全评测中心合作,专注于信息安全领域,公司开发的产品包括:WIFI信息搜索平台、安卓智能取证系统、匿名云平台、Cosmo Sonar-X大数据分析平台等。

其中,Cosmo Sonar-X提供的服务包括:海量数据库支持、信息抓取遍布全球以及大数据精准分析。

网站列出的合作伙伴包括:中国航天科工集团、成都信息工程大学网络空间安全学院、四川大学网络空间安全学院、中国信息安全评测中心。

根据美国司法部公布的信息,肆零肆被起诉的三名员工都跟中共政府有关。

如:蒋立志(JIANG Lizhi),绰号“黑狐”(Blackfox),从2007年开始就参与专业的计算机黑客活动。他的前雇主、另一家中国公司,直接在2008年至2010年间刊登广告称成立“攻击性黑客组织”、为“政府机构”服务。

他甚至还警告黑客同行,不要碰中共警察系统,并说,只有与中共国家安全部有关系才能提供黑客保护;他还表示,他与“公安”的关系非常铁,他是“保持低调的典范”。

公司总裁钱川更直接参与中共政府项目的开发。他曾在2010年为成都国家保密局开发软件——“计算机涉密信息安全清理工具”。

而大数据经理付强从2008年开始,负责多家互联网和视频游戏相关的业务。 在加入肆零肆之前,付强参与中共当局的监视、搜索应用程序——“互联网情绪”研发。

成都市肆零肆的幌子业务

根据肆零肆公司网站提供的信息,对外服务包括保护型和攻击型两种:

1. 漏洞扫描服务

由安全服务工程师实施,人工分析并结合自动化的漏洞扫描工具完成扫描并形成报告。

2. 安全评估

由安全服务工程师实施,对网络设备,主机,数据库,应用系统等进行安全检查并形成报告。

3. 渗透测试服务

由渗透测试工程师实施,在被授权的情况下,检查系统、设备自身健壮性,验证可能遭受的安全威胁,并形成报告。

4. 安全加固服务

由安全服务工程师实施,对WINDOWS/UNIX/LINUX等主机进行安全加固并形成报告。

5. 安全培训服务

由安全顾问和攻防演练工程师实施,主要进行Web和数据库等应用安全培训、安全知识或技能培训。

6. 安全巡检服务

由安全服务工程师实施,对客户信息系统中物理机房、网络设备、主机设备、安全设备,以年为单位销售,每季度一次,形成安全巡检报告。

7. 远程安全监测

由渗透测试工程师实施,对web应用系统进行7*24小时实时安全监控,动态漏洞扫描:网页挂马监控、网页篡改监控、关键字监控、可用性监控。

8. APP客户端评估

由软件逆向工程师实施,对APP客户端进行深度分析,发现存在的恶意代码程序、逻辑漏洞等,后期协助加固整改。

9. 应急响应服务

由安全服务工程师实施,当客户被入侵而无法正常工作时,去进行恢复业务、排查问题并形成报告等工作。

10. 取证和反追踪

由取证工程师和渗透测试工程师实施,在客户被入侵时,找到入侵的手法和目的,或者证实入侵者的身份。

来源:https://www.epochtimes.com/gb/20/9/16/n12409135.htm